Der Exchange SMTP Security Analyzer ist ein professionelles Tool zur Identifikation und Analyse anonymer SMTP-Verbindungen auf Microsoft Exchange Servern. Die Software wurde speziell entwickelt, um IT-Administratoren bei der Sicherheitsanalyse ihrer E-Mail-Infrastruktur zu unterstützen und potenzielle Sicherheitslücken aufzudecken.

Exchange SMTP Security Analyzer – Nur wer auf Nummer sicher geht, kann sich sicherer fühlen

Hauptfunktionen

- Message Tracking Analyse zur Nachverfolgung von E-Mail-Flüssen

- Protocol Log Analyse zur Erkennung anonymer SMTP-Verbindungen

- Automatische Connector-Erkennung und -Klassifizierung

- Export-Funktionen für CSV und HTML-Berichte

- Detaillierte IP-Adressen-Analyse mit Absenderinformationen

Zielgruppe

Dieses Tool richtet sich an IT-Administratoren, Exchange-Spezialisten und Sicherheitsverantwortliche, die ihre E-Mail-Infrastruktur auf Sicherheitslücken überprüfen und einen authentifizierten E-Mail-Versand sicherstellen möchten.

Lizenzierung

Gute Software muss nicht teuer sein.

Einmalig 99,00 € (inkl. 19% MwSt.)

- Standortlizenz ohne Benutzerbegrenzung

- Keine Folgekosten, keine Abonnements

- Kostenlose Updates innerhalb der Hauptversion

Produkthandbuch Exchange SMTP Security Analyzer

Send download link to:

Warum anonyme SMTP-Verbindungen ein Sicherheitsrisiko darstellen

Grundlagen der SMTP-Authentifizierung

SMTP (Simple Mail Transfer Protocol) ist das Standardprotokoll für den E-Mail-Versand. Ohne Authentifizierung kann jeder, der Zugriff auf einen SMTP-Port hat, E-Mails über Ihren Server versenden. Dies stellt ein erhebliches Sicherheitsrisiko dar.

Konkrete Sicherheitsrisiken

Spam-Versand

Anonyme SMTP-Verbindungen ermöglichen es Angreifern, Ihren Exchange-Server als Spam-Relay zu missbrauchen. Dies führt zu:

- Aufnahme Ihrer Server-IP in Blacklists (DNSBL)

- Blockierung legitimer E-Mails durch externe Systeme

- Reputationsverlust Ihrer Domain

- Erhöhte Netzwerklast und Bandbreitenkosten

Phishing-Angriffe

Über anonyme Connectors können Kriminelle gefälschte E-Mails im Namen Ihrer Organisation versenden:

- Täuschend echte E-Mails mit Ihrer Absenderdomain

- Gezielte Angriffe auf Ihre Geschäftspartner oder Kunden

- CEO-Fraud und Business Email Compromise (BEC)

- Vertrauensverlust bei Kunden und Partnern

Malware-Verbreitung

Anonyme Verbindungen ermöglichen den Versand von:

- Ransomware-Anhängen

- Trojaner und Viren

- Schadsoftware im Namen Ihres Unternehmens

- Zero-Day-Exploits

Rechtliche und Compliance-Risiken

Anonyme SMTP-Verbindungen können zu rechtlichen Problemen führen:

- DSGVO-Verstöße bei unkontrolliertem Datenversand

- Haftung für über Ihren Server versendeten illegalen Content

- Verletzung von Compliance-Richtlinien (ISO 27001, BSI)

- Bußgelder durch Aufsichtsbehörden

Vorteile der IP-Adressen-Analyse anonymer Verbindungen

Identifikation der Angriffsquelle

Durch die Analyse der IP-Adressen können Sie:

- Geografische Herkunft der Verbindungen ermitteln

- Muster bei wiederholten Zugriffen erkennen

- Gezielte Firewall-Regeln implementieren

- Interne vs. externe Bedrohungen unterscheiden

Forensische Untersuchungen

Im Falle eines Sicherheitsvorfalls liefert die IP-Analyse:

- Beweismittel für rechtliche Schritte

- Zeitliche Korrelation mit anderen Ereignissen

- Grundlage für Incident-Reports

- Daten für Strafverfolgungsbehörden

Proaktive Sicherheitsmaßnahmen

Mit den gewonnenen Erkenntnissen können Sie:

- IP-Whitelists für legitime Absender erstellen

- Verdächtige IP-Bereiche permanent blockieren

- Rate-Limiting für bestimmte Quellen einführen

- Geo-Blocking für risikoreichere Regionen implementieren

Compliance und Audit-Sicherheit

Die dokumentierte IP-Analyse unterstützt:

- Nachweis der Sorgfaltspflicht bei Audits

- Erfüllung von Compliance-Anforderungen

- Regelmäßige Sicherheitsberichte für das Management

- Dokumentation für Versicherungen

Empfehlung: Umstellung auf authentifizierten E-Mail-Versand

Warum authentifizierter Versand?

Die Umstellung auf authentifizierten SMTP-Versand ist die effektivste Maßnahme zur Absicherung Ihrer E-Mail-Infrastruktur. Authentifizierung stellt sicher, dass nur autorisierte Benutzer und Systeme E-Mails über Ihren Server versenden können.

Vorteile des authentifizierten Versands

| Sicherheitsvorteile

• Eliminierung des Relay-Missbrauchs • Nachvollziehbarkeit aller E-Mails • Schutz der Domain-Reputation • Verbesserte Zustellbarkeit |

Compliance-Vorteile

• DSGVO-Konformität • ISO 27001 Anforderungen • BSI IT-Grundschutz • Audit-Sicherheit |

Migrationsstrategie

Phase 1: Bestandsaufnahme (Woche 1-2)

- Exchange SMTP Security Analyzer ausführen

- Alle anonymen Verbindungen dokumentieren

- Absender-IP-Adressen und Systeme identifizieren

- Kritikalität der Systeme bewerten

Phase 2: Systemanalyse (Woche 3-4)

- Fähigkeit zur SMTP-Authentifizierung je System prüfen

- Notwendige Updates oder Replacements identifizieren

- Migrationsreihenfolge nach Priorität festlegen

- Ressourcen und Zeitplan planen

Phase 3: Konfiguration (Woche 5-8)

- SMTP-Authentifizierung auf allen Systemen konfigurieren

- Dedicated Service-Accounts mit minimalen Berechtigungen anlegen

- Testläufe durchführen und dokumentieren

- Anwendungsdokumentation aktualisieren

Phase 4: Produktivstellung (Woche 9-10)

- Überwachung für 1-2 Wochen

- Finale Deaktivierung der anonymen Connectors

- Abschlussdokumentation und Erfolgskontrolle

Technische Implementierung

SMTP-Authentifizierung aktivieren

Exchange Management Shell Befehl:

| Set-ReceiveConnector -Identity “Server\ConnectorName” -AuthMechanism Tls, BasicAuth -PermissionGroups ExchangeServers, ExchangeLegacyServers |

Anonyme Authentifizierung entfernen

Exchange Management Shell Befehl:

| Set-ReceiveConnector -Identity “Server\Anonymous Relay” -PermissionGroups None |

Geräte-Konfiguration

Für Drucker, Scanner und andere Geräte:

| SMTP-Server | mail.ihredomain.de |

| Port | 587 (STARTTLS) oder 465 (SSL/TLS) |

| Authentifizierung | Aktiviert |

| Benutzername | serviceaccount@ihredomain.de |

| Passwort | [Sicheres Passwort] |

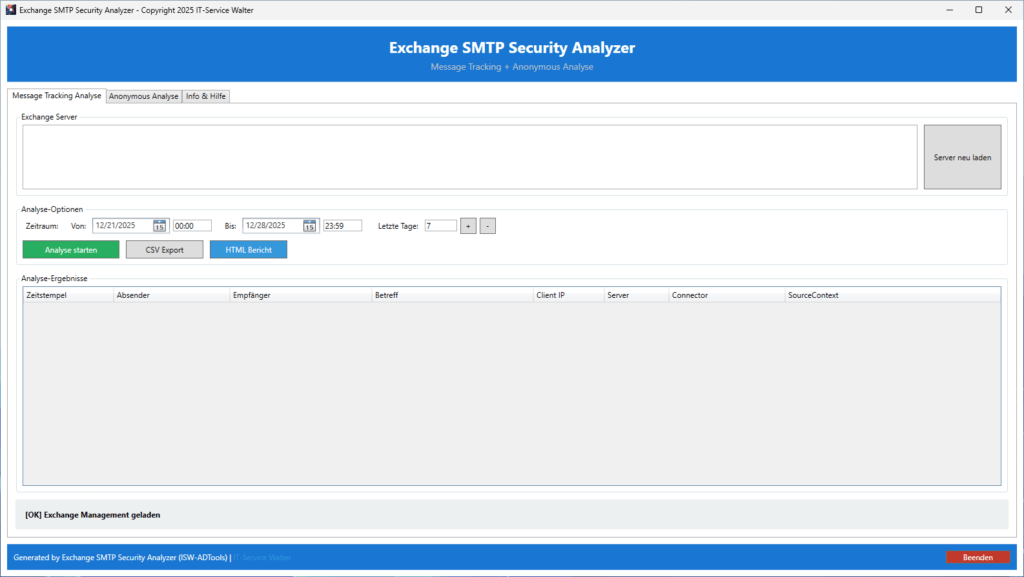

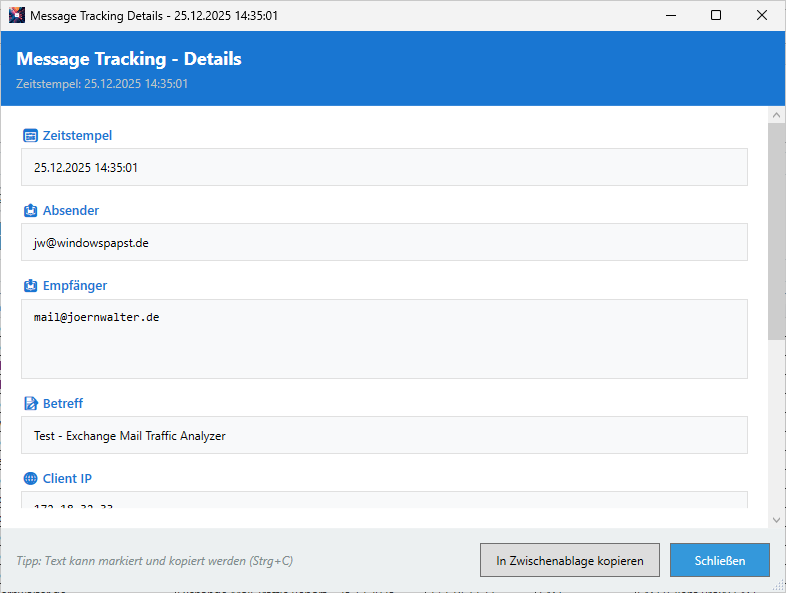

Tab 1: Message Tracking Analyse

Die Message Tracking Analyse nutzt Exchange PowerShell Cmdlets, um Mail-Zustellungsinformationen aus den Message Tracking Logs auszulesen.

- Server auswählen – Der Exchange Server wird automatisch erkannt

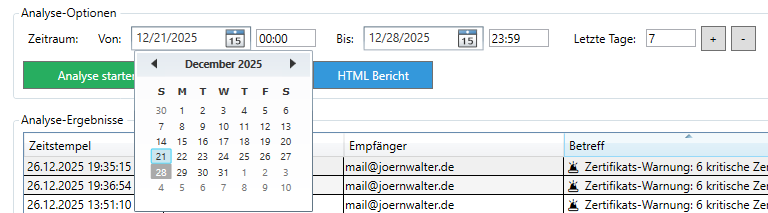

- Zeitraum festlegen – Anzahl der zu analysierenden Tage eingeben (1-365)

- Analyse starten – Klicken Sie auf “Analyse starten”

- Export – Exportieren Sie die Ergebnisse als CSV oder HTML-Bericht

Die Detailansicht pro Logeintrag kann per Doppelklick angezeigt werden.

Die Filter erlauben eine detaillierte Suche über den Date/Time Picker oder über die direkte Suche der letzten Tage.

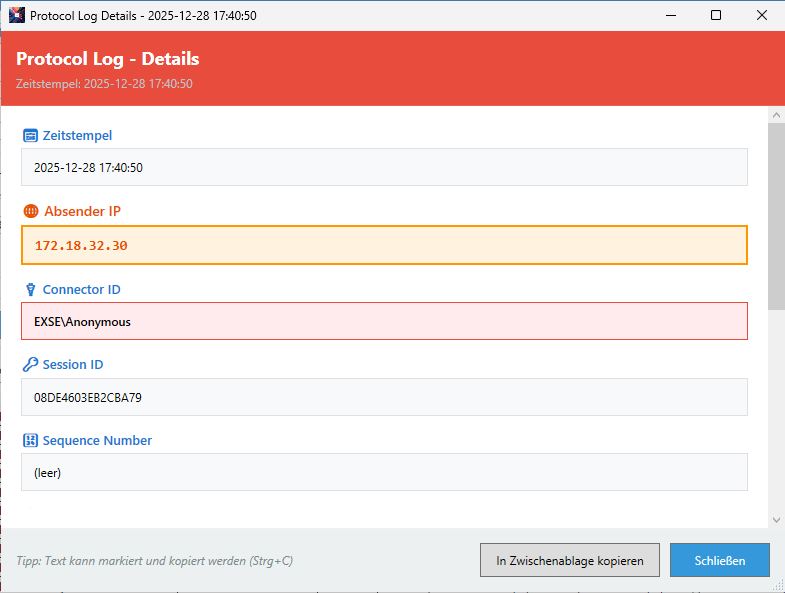

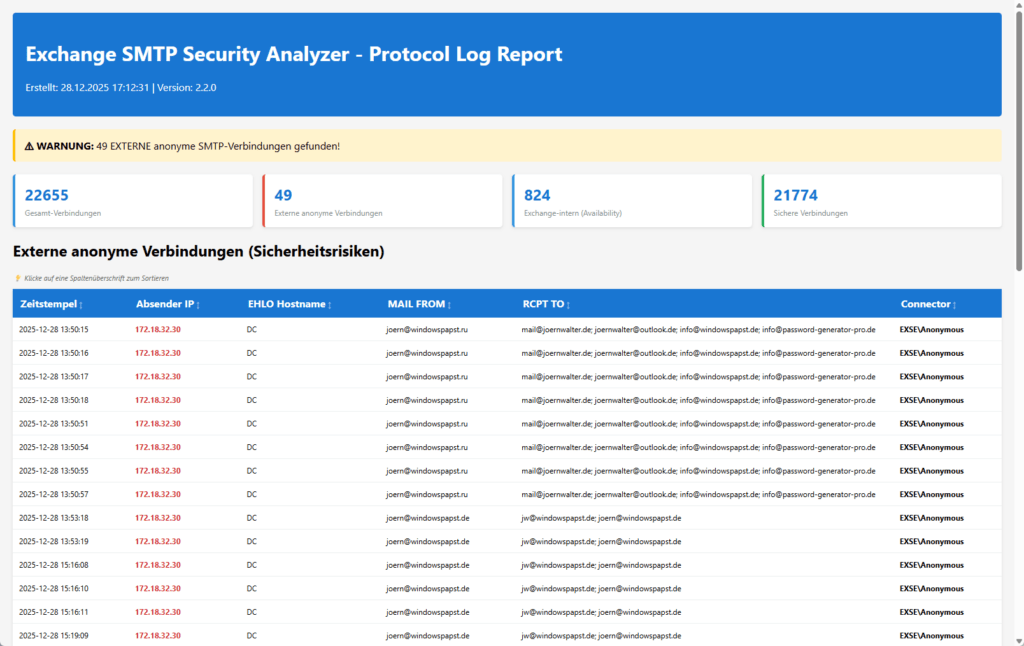

Tab 2: Protocol Log Analyse (empfohlen)

Die Protocol Log Analyse liest direkt die SMTP Protocol Log-Dateien und identifiziert Verbindungen über anonyme Receive Connectors. Dies ist die empfohlene Methode zur Sicherheitsanalyse.

- Protocol Log Pfad ermitteln – Klicken Sie auf “Auto-Erkennung”

- Pfad testen – Klicken Sie auf “Pfad testen” zur Validierung

- Connector-Klassifizierung prüfen – Standard: *Anonymous*, *Internet*, *Relay*, *External*

- Zeitraum festlegen – Analysezeitraum eingeben (1-365 Tage)

- Protocol Analyse starten – Klicken Sie auf “Protocol Analyse starten”

- Ergebnisse analysieren – Doppelklick auf Zeile für Details

- HTML Bericht erstellen – Für Dokumentation und Audit

Die Detailansicht pro Logeintrag kann per Doppelklick angezeigt werden.

Angezeigte Spalten in Tab 2

| Zeitstempel | Zeitpunkt der Verbindung (Lokalzeit) |

| Absender IP / Port | Remote-Endpoint (IP:Port) des Absenders |

| Connector ID | Name des verwendeten Receive Connectors |

| Session ID | Eindeutige Sitzungskennung |

| Event | Event-Typ (Session) |

| Data | SMTP-Daten (Mail von/an) |

Reporting

HTML Auswertung zum Message Tracking

Die angzeigten Auswertungen lassen sich auch per HTML exportieren. Die Berichte lassen sich auch sortieren .

HTML Auswertung zu den anonymen Verbindungen

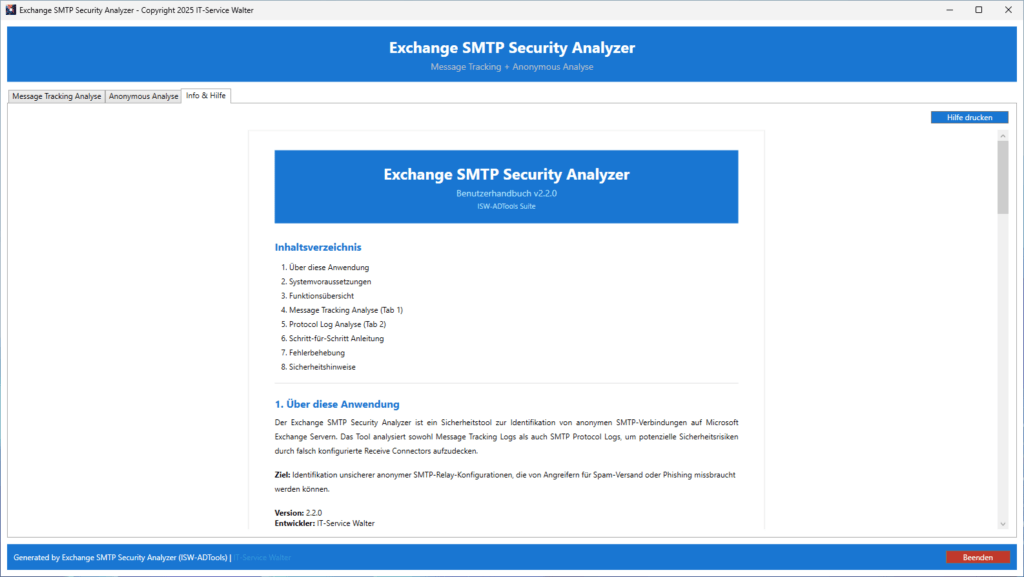

Info & Hilfe

Die integrierte Hilfe erklärt alle wichtigen Funktionen und ist druckbar auf.

Exchange SMTP Security Analyzer – Nur wer auf Nummer sicher geht, kann sich sicherer fühlen

Teil der ISW-Tools Suite von IT-Service Walter

© 2026 IT-Service Walter | Alle Rechte vorbehalten