“NTLM-Abschaltung 2026: Sehen Sie, was kommt — handeln Sie, bevor es knallt.”

Microsoft schaltet NTLM ab. Nicht irgendwann, sondern jetzt — in drei klar definierten Phasen zwischen Januar 2026 und der nächsten Windows-Server-Version. Gleichzeitig wird RC4-Kerberos (CVE-2026-20833) ab April 2026 blockiert. Der NTLM Audit Analyzer unterstützt bevor es knallt.

Für IT-Administratoren bedeutet das: Wer nicht weiß, welche Systeme, Konten und Applikationen noch NTLM oder RC4 nutzen, riskiert Ausfälle — von VPN-Authentifizierung über Legacy-Applikationen bis hin zu Service-Accounts.

Lizenzierung

Gute Software muss nicht teuer sein.

Einmalig 199,00 € (inkl. 19% MwSt.)

- Standortlizenz ohne Benutzerbegrenzung

- Keine Folgekosten, keine Abonnements

- Kostenlose Updates innerhalb der Hauptversion

Produktinformation NTLM Audit Analyzer

Send download link to:

NTLM Audit Analyzer – “Wissen was NTLM nutzt — bevor Microsoft es abschaltet.”

Microsofts 3-Phasen-Plan

| Datum | Phase | Details | |

| Jan 2026 | RC4 Audit-Phase | KDCSVC Events 201-209 aktiv. Registry RC4DefaultDisablementPhase verfügbar. | |

| Apr 2026 | RC4 Enforcement | AES-SHA1 wird Default. RC4-Fallback auf DCs blockiert. | |

| Jul 2026 | RC4 permanent | Registry-Key entfernt. Kein Zurück zu Audit-Modus. | |

| Okt 2026 | NTLMv1 Block | BlockNTLMv1SSO per Default auf 1 (Enforce). | |

| Nächste Version | NTLM deaktiviert | Netzwerk-NTLM standardmäßig deaktiviert. |

Zielgruppe

Der NTLM Audit Analyzer richtet sich an:

- Windows-Administratoren die Active-Directory-Umgebungen mit Windows Server 2016+ verwalten

- Security-Teams die NTLM-Abhaengigkeiten identifizieren und eliminieren müssen

- IT-Leiter und CISOs die Compliance-Berichte und Risikobewertungen benötigen

- Managed-Service-Provider die mehrere Kundenumgebungen auf NTLM/RC4 prüfen

- Auditoren die nachweisbare Dokumentation der Authentifizierungsprotokolle brauchen

Hauptfunktionen

Multi-Server-Scan

Scannt beliebig viele Server parallel. Unterstützte Verbindungsmethoden:

| Methode | Port | Einsatz |

| Local | — | Direkter Scan auf dem DC selbst |

| WinRM HTTP | 5985 | Standard im LAN |

| WinRM HTTPS | 5986 | Verschlüsselt, für Produktion |

| WinRM HTTPS (kein Cert) | 5986 | Selbstsignierte Zertifikate |

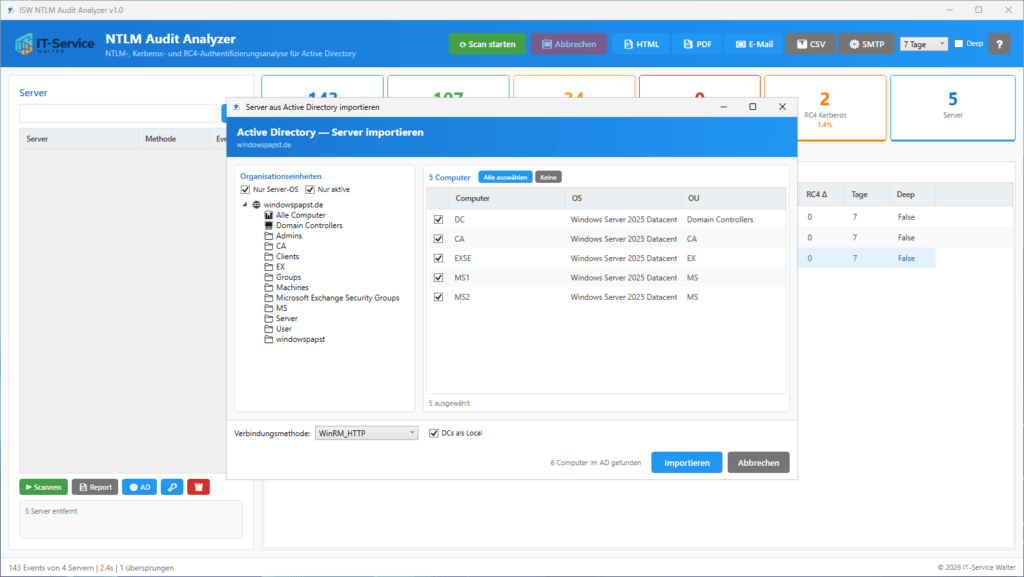

AD-Browser Import

Server können direkt aus dem Active Directory importiert werden. Der AD-Browser zeigt den OU-Baum mit Filtern für Server-Betriebssysteme und aktive Computer. Duplikate werden automatisch erkannt.

Gescannte Events

| Event | Log | Beschreibung | Risiko |

| 4776 | Security | NTLM Credential Validation (nur DCs) | Mittel–Kritisch |

| 4624 | Security | Logon-Events (XPath-optimiert: nur NTLM) | Mittel–Kritisch |

| 4769 | Security | Kerberos TGS (RC4 vs. AES) | Hoch (bei RC4) |

| 201–209 | System | RC4 KDCSVC (CVE-2026-20833) | Hoch |

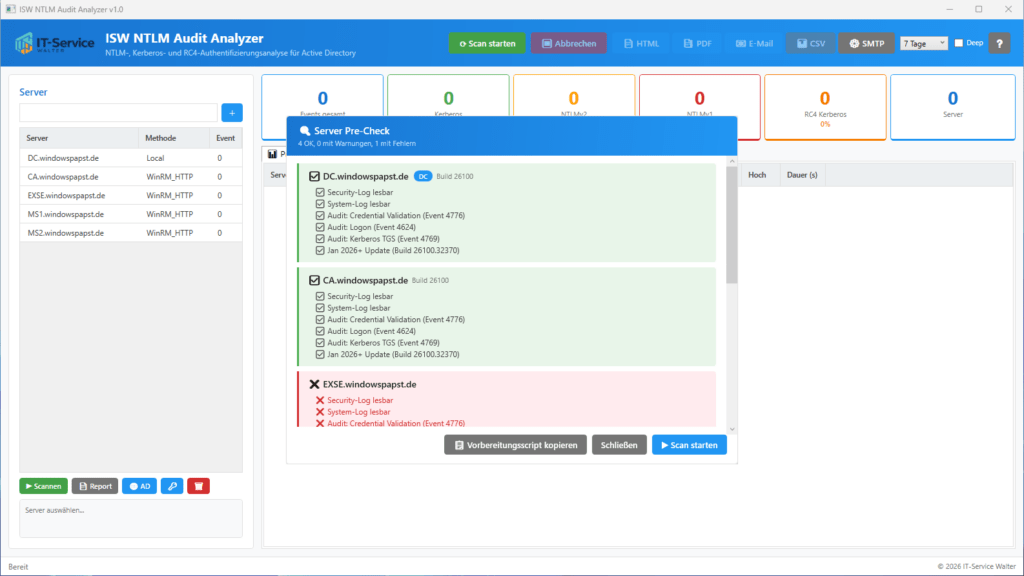

Pre-Check

Vor dem Gesamt-Scan wird automatisch ein Pre-Check durchgeführt. Dieser prüft für jeden Server:

- Erreichbarkeit und Log-Lesezugriff

- Audit-Policies (sprachunabhängig ueber GUIDs)

- Domain-Controller-Erkennung

- Januar-2026-Update (für KDCSVC Events)

Server die den Pre-Check nicht bestehen werden automatisch übersprungen.

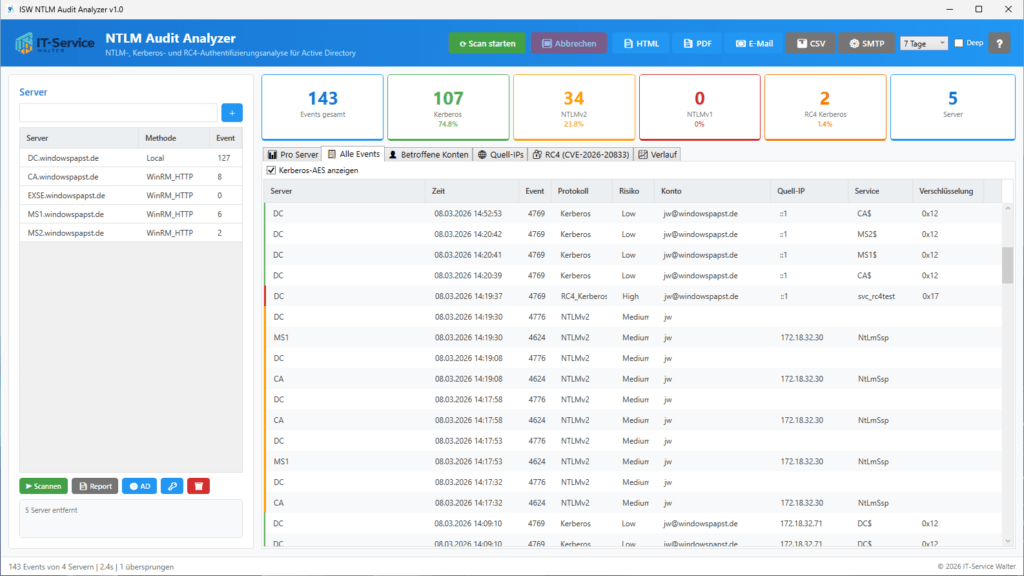

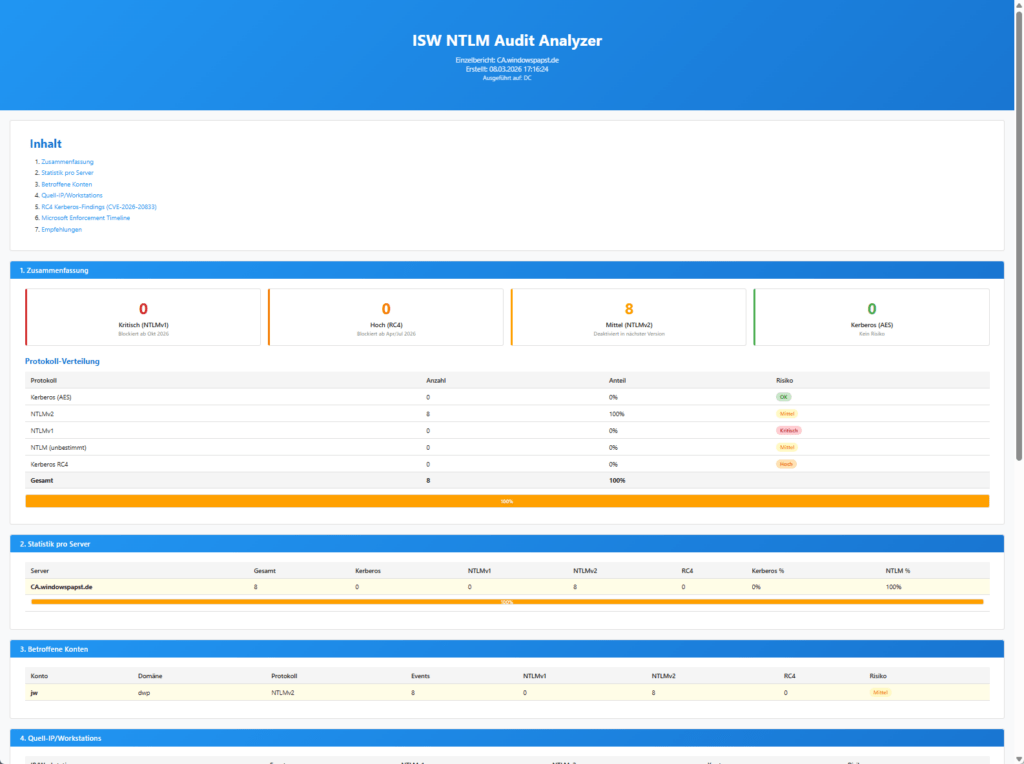

Dashboard und Risikobewertung

Das Dashboard zeigt in Echtzeit:

| Kategorie | Farbe | Bedeutung | Deadline |

| Kritisch (NTLMv1) | Rot | NTLMv1 wird blockiert | Oktober 2026 |

| Hoch (RC4) | Rot | RC4-Kerberos wird entfernt | Juli 2026 |

| Mittel (NTLMv2) | Orange | NTLMv2 wird deaktiviert | Nächste Version |

| OK (Kerberos AES) | Grün | Keine Maßnahme nötig | — |

Analyse-Tabs

- Pro Server — Statistik pro Server mit Kerberos/NTLM-Prozenten und Scan-Dauer

- Alle Events — Chronologische Event-Liste mit Risiko-Farbkodierung (links farbiger Rand)

- Betroffene Konten — Welche Konten nutzen, NTLM/RC4, mit Quell-IPs

- Quell-IPs — Von welchen Systemen kommen NTLM-Authentifizierungen

- RC4 (CVE-2026-20833) — Dedizierter Tab für RC4-Kerberos-Findings

- Verlauf — Scan-Historie mit Trend-Anzeige (NTLM nimmt ab/zu)

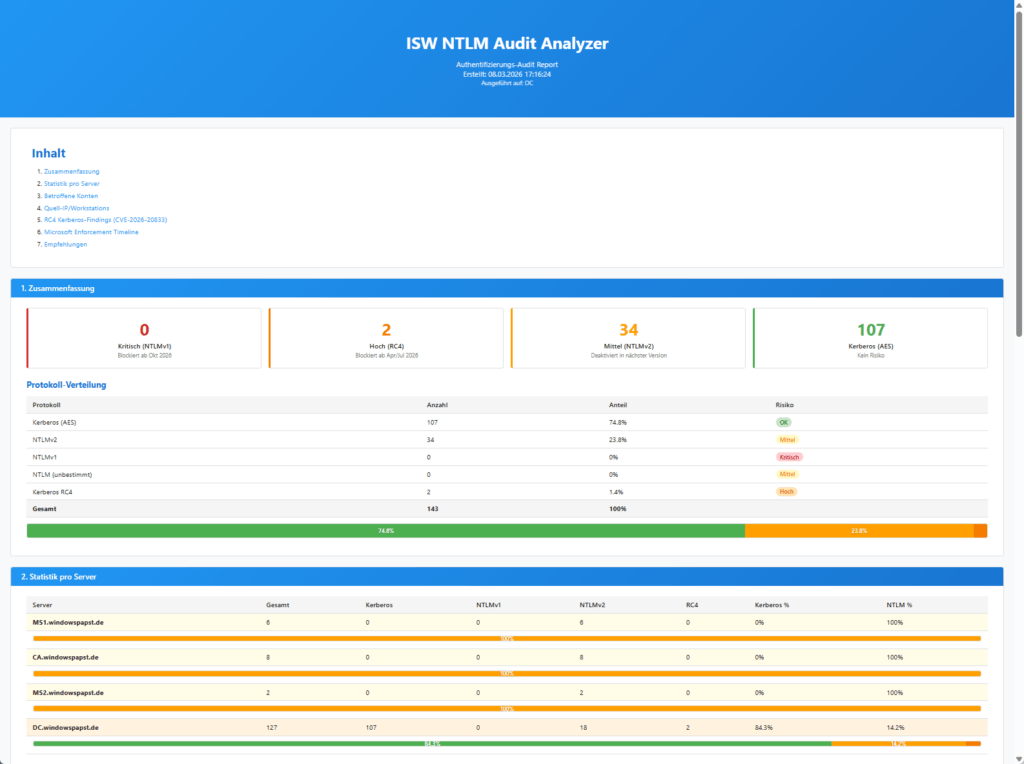

Berichte und Export

Gesamtberichte

- HTML-Report — Interaktiver Report im ISW Corporate Design, öffnet im Browser

- PDF-Report — Druckfertiger A4-Report mit Titelseite, Dashboard, Tabellen, Timeline

- CSV-Export — Semikolon-getrennt für SIEM, Excel, Power BI

Einzelberichte pro Server

Für jeden Server kann ein eigener Bericht erstellt werden — mit gefilterten Statistiken, Konten, Quell-IPs und Empfehlungen nur für diesen Server.

Zugriff über:

- Report-Button im Server-Panel (HTML)

- Rechtsklick auf einen Server im Tab ‘Pro Server’ (HTML, PDF, E-Mail)

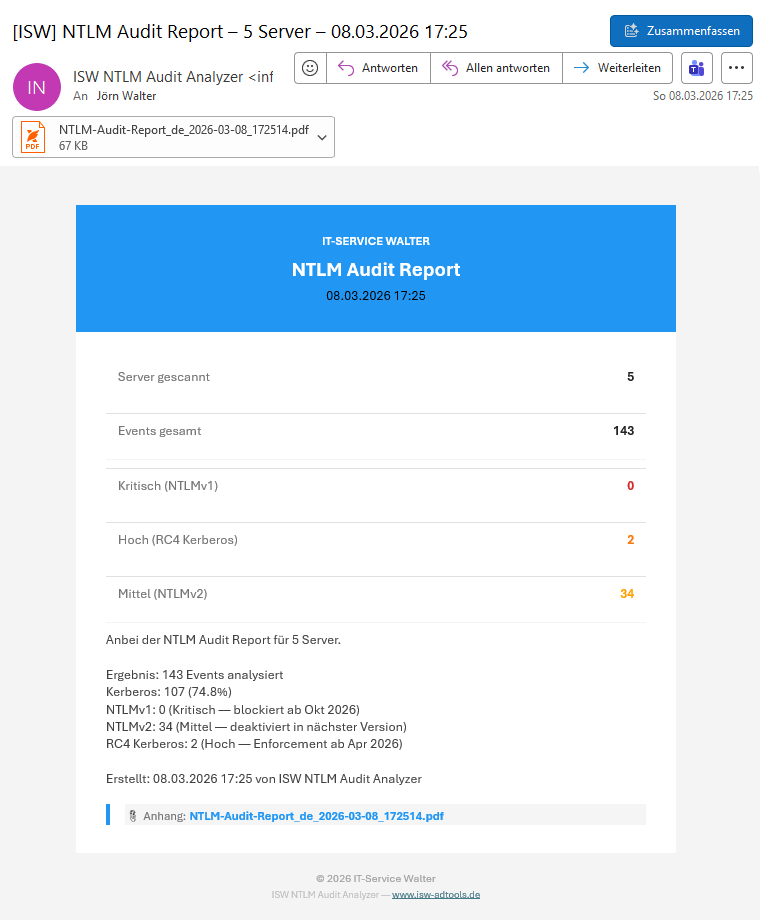

E-Mail-Versand

Berichte können direkt per E-Mail versendet werden:

- HTML-Body im ISW Corporate Design mit Scan-Zusammenfassung

- PDF- oder HTML-Report als Anhang

- SMTP mit STARTTLS oder SSL/TLS

- Passwörter AES-256 verschlüsselt gespeichert

NTLM Audit Analyzer – “Wissen was NTLM nutzt — bevor Microsoft es abschaltet.”

Teil der ISW-Tools Suite von IT-Service Walter

© 2026 IT-Service Walter | Alle Rechte vorbehalten