Der ISW AD ACL Auditor ist eine spezialisierte Anwendung für das sicherheitsorientierte Audit der Berechtigungs- und Identitätsstruktur eines Active Directory. Das Tool erkennt in einem einzigen Lauf alle Konstellationen, die einem Angreifer einen Pfad zur Domain- oder Forest-Übernahme öffnen — und liefert die Befunde in einer Form, die direkt für BSI-IT-Grundschutz-, ISO-27001- und DSGVO-Audit-Nachweise verwertbar ist.

„Findet die Hardening-Lücken, für die Sie sonst einen Pen-Tester bezahlen.”

| Zielgruppe | Mehrwert |

|---|---|

| IT-Administratoren in Eigenbetrieb | Schneller Selbst-Check der eigenen AD-Umgebung ohne externe Berater. Findings sind mit konkreten dsacls-/PowerShell-Snippets versehen — direkt zur Behebung verwertbar. Drift-Funktion zeigt nach jeder Änderung, ob das Hardening greift. |

| Managed Service Provider (MSP) | Skalierbare Audit-Lieferung über alle Kunden hinweg. Ein einziges Tool deckt 400+ Domains ab. Versand der Audit-Berichte direkt an Kunden via integriertem SMTP-Modul. Audit-Log mit SHA-256-Hash-Chain belegt nachweisbar, dass und wann der Audit durchgeführt wurde. |

| Compliance-Auditoren und ISMS-Verantwortliche | PDF-Berichte mit Mapping auf BSI-IT-Grundschutz, ISO 27001 Annex A und DSGVO Art. 32. Manipulationssicheres Audit-Log dokumentiert jede Audit-Aktion. Ergebnisse sind direkt im internen oder externen Audit-Verfahren als Evidenz verwertbar. |

| IT-Sicherheitsbeauftragte und Penetration-Tester | Vollständige Vorab-Analyse der AD-Angriffsoberfläche, bevor Pen-Tester ansetzen. Reduziert teure Pen-Test-Findings auf das, was tatsächlich Adversary-Simulation ist — statt Geld für das Wiederfinden trivialer Hardening-Lücken auszugeben. |

Lizenzierung

Gute Software muss nicht teuer sein.

Einmalig 99,00 € (inkl. 19% MwSt.)

- Standortlizenz ohne Benutzerbegrenzung

- Keine Folgekosten, keine Abonnements

- Kostenlose Updates innerhalb der Hauptversion

Produktinformation AD-ACL-Auditor

Send download link to:

Was leistet das Tool AD ACL Auditor konkret?

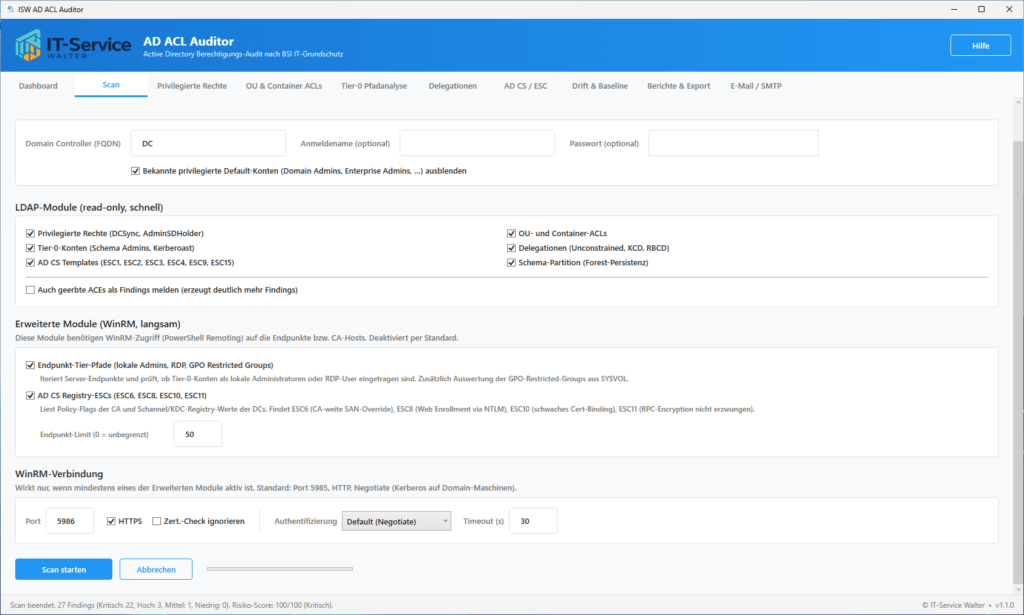

In einem einzigen Audit-Lauf werden zehn klar abgegrenzte Sicherheits-Module ausgeführt — sechs davon read-only über LDAP gegen den Domain Controller, vier optionale Module über PowerShell Remoting (WinRM) gegen Endpunkte und Zertifizierungsstellen.

- Privilegierte Rechte: DCSync-Pfade, AdminSDHolder-Schreibrechte, Schreibrechte auf der Domain-Wurzel.

- OU- und Container-ACLs: GenericAll, WriteDACL, gefährliche WriteProperty-Rechte (Shadow Credentials, RBCD, SPN-Hijack).

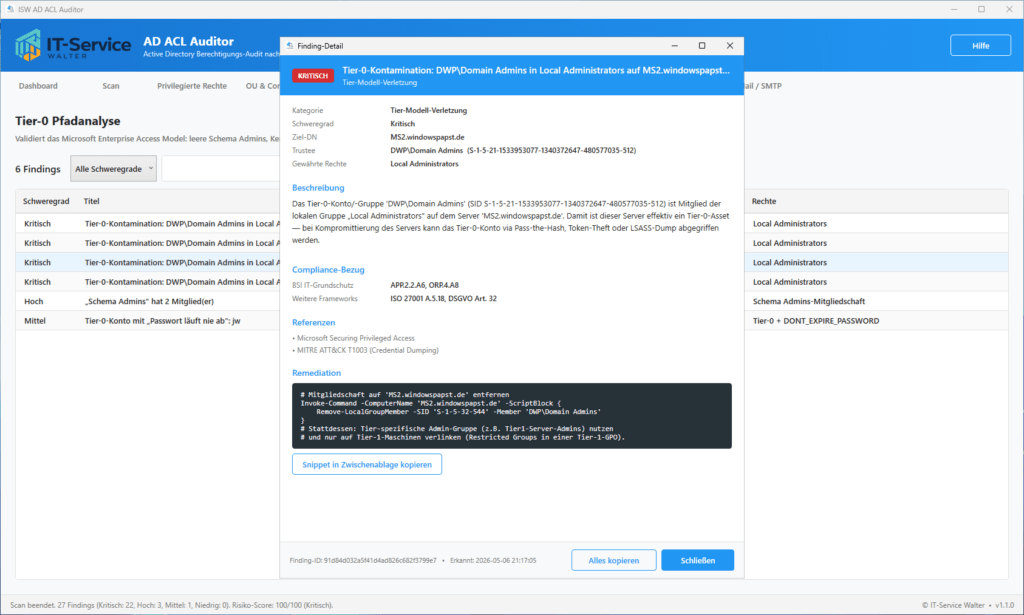

- Tier-0-Modell: Kerberoasting-fähige Konten, AS-REP-Roasting, DONT_EXPIRE_PASSWORD auf Tier-0, leere Schema-Admins-Prüfung.

- Kerberos-Delegationen: Unconstrained, Constrained mit/ohne Protocol Transition, Resource-Based Constrained Delegation.

- AD-CS-Eskalationspfade: Komplette Abdeckung der zehn ESC-Pfade — ESC1, ESC2, ESC3, ESC4, ESC6, ESC8, ESC9, ESC10, ESC11, ESC15.

- Schema-Partition: Schreibrechte auf das Forest-Schema (höchste Persistenz-Stufe).

- Endpunkt-Tier-Pfade (WinRM): Lokale Administrators, RDP-User, GPO Restricted Groups auf den Servern.

- Drift-Vergleich: Aktuelles Ergebnis gegen frühere Baseline — was ist neu, was wurde behoben, was bleibt offen.

Warum sollte ich das Tool einsetzen?

Sechs konkrete Szenarien

| Szenario | Was das Tool für Sie löst |

|---|---|

| Vor einem externen Pen-Test | Sämtliche „low hanging fruit“ Befunde vorab beheben. Pen-Tester werden auf echte Adversary-Simulation gelenkt, statt auf das Wiederfinden trivialer Hardening-Lücken. |

| Vor einem ISO-27001- oder BSI-Audit | PDF-Bericht mit kompletten Compliance-Mappings als Audit-Evidenz vorlegen. Verkürzt die Audit-Zeit erheblich, weil der Auditor das Mapping nicht selbst herstellen muss. |

| Nach einem Berechtigungs-Update | Drift-Vergleich gegen Baseline zeigt sofort, ob das Update die beabsichtigten Hardening-Effekte erzielt hat — und ob unbeabsichtigte Nebenwirkungen entstanden sind. |

| Bei Übernahme eines neuen Kunden (MSP) | Initial-Bestandsaufnahme der AD-Sicherheitslage in unter zehn Sekunden. Sofort verwertbar als „Status quo“-Bericht für das Onboarding-Gespräch. |

| Nach einem Sicherheitsvorfall | Schnelles Lagebild der Berechtigungs-Struktur, um zu identifizieren, wo der Angreifer Persistenz hinterlegt haben könnte (AdminSDHolder-Schreibrechte, RBCD-Einträge, Schema-Modifikationen). |

| Quartals- oder Jahres-Audit | Regelmäßige Drift-Vergleiche gegen die letzte Baseline dokumentieren den Hardening-Fortschritt über die Zeit. Reporting an die Geschäftsleitung mit klarem Vorher-Nachher-Vergleich. |

Erster Scan

- Tab „Scan” öffnen.

- Domain Controller als FQDN eintragen (z. B. DC.

- Optional: alternative Anmeldedaten eingeben. Das Passwort wird AES-256-verschlüsselt. Nach Scan-Start wird das Eingabefeld automatisch geleert.

- LDAP-Module sind alle vorausgewählt — empfohlen so beibehalten. Erweiterte WinRM-Module nur aktivieren, wenn PowerShell Remoting auf den Zielen verfügbar ist.

- „Scan starten”. Status-Bar zeigt das aktuelle Modul. Dashboard, Modul-Tabs und Bericht-Tab füllen sich automatisch nach Abschluss.

- Ergebnis sichten: Dashboard für den Überblick, Modul-Tabs für die Detail-Findings.

- Optional: aktuelles Ergebnis im Tab „Drift & Baseline” als Snapshot speichern. Beim nächsten Audit zeigt das Tool, was sich verändert hat.

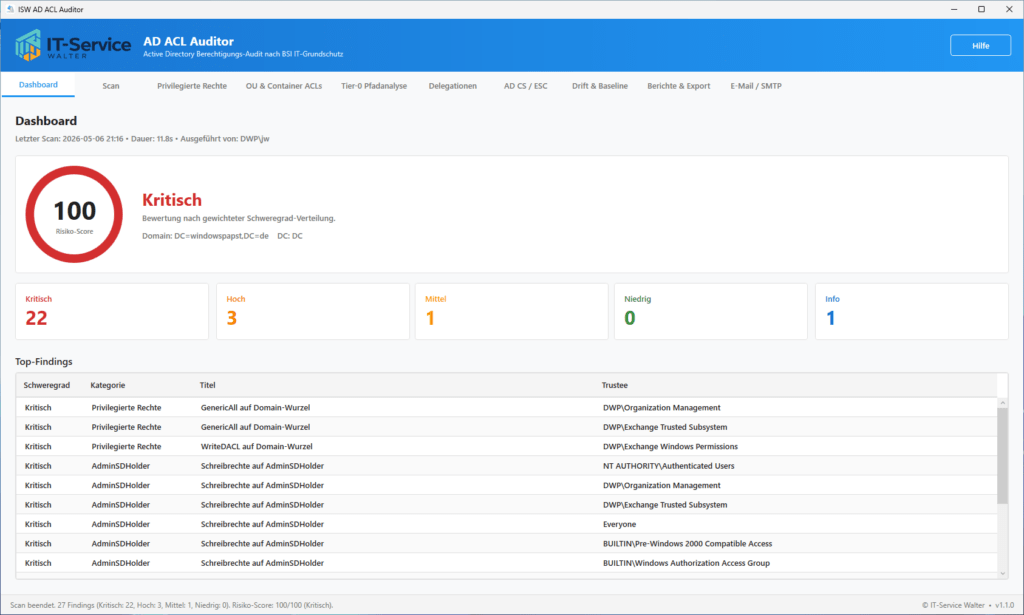

Auf dem Dashboard sehen Sie dann die Findings in einer groben Übersicht.

Die einzelnen Tabs geben dann im Details Aufschluß über die Findings und Maßnahmen.

AD ACL Auditor – „Active-Directory-Berechtigungs-Audit nach BSI IT-Grundschutz

Teil der ISW-Tools Suite von IT-Service Walter

© 2026 IT-Service Walter | Alle Rechte vorbehalten