Warum dieses Tool?

Das gMSA & MSA Management Tool wurde entwickelt, um die Verwaltung von Service Accounts zu vereinfachen und zu professionalisieren. Während Microsoft PowerShell-Cmdlets bereitstellt, erfordert deren Nutzung technisches Wissen und ist fehleranfällig.

Vorteile des Tools:

- Intuitive Benutzeroberfläche: Keine PowerShell-Kenntnisse erforderlich

- Fehlervermeidung: Validierung aller Eingaben vor der Ausführung

- Übersichtlichkeit: Alle Service Accounts auf einen Blick

- Compliance-Unterstützung: Automatische Berichterstellung für Audits

- Zeit- und Kostenersparnis: Reduziert den administrativen Aufwand erheblich

- Service Accounts: sofort einsetzbar ohne AD-Gruppen erstellen zu müssen

Lizenzierung

Gute Software muss nicht teuer sein.

Einmalig 129,00 € (inkl. 19% MwSt.)

- Standortlizenz ohne Benutzerbegrenzung

- Keine Folgekosten, keine Abonnements

- Kostenlose Updates innerhalb der Hauptversion

Produkthandbuch gMSA & MSA Management Tool

Send download link to:

Compliance und Sicherheit

Sicherheitsvorteile von Managed Service Accounts

Die Verwendung von gMSA und MSA bietet erhebliche Sicherheitsvorteile gegenüber traditionellen Dienstkonten:

Automatische Passwort-Rotation

Das Passwort wird automatisch alle 30 Tage durch Active Directory geändert. Das Passwort ist 240 Zeichen lang und kryptografisch sicher generiert. Kein Administrator kennt oder benötigt das Passwort. Die Rotation erfolgt ohne Dienstunterbrechung.

Minimierte Angriffsfläche

Managed Service Accounts können sich nicht interaktiv anmelden. Sie können nicht für Remote-Desktop-Verbindungen missbraucht werden. Die Konten sind an spezifische Computer gebunden und können nicht auf anderen Systemen verwendet werden.

Eliminierung von Credential-Theft-Risiken

Da Passwörter niemals manuell eingegeben oder gespeichert werden, können sie nicht aus Konfigurationsdateien, Skripten oder Dokumentationen gestohlen werden. Pass-the-Hash-Angriffe werden deutlich erschwert.

Compliance-Anforderungen

Managed Service Accounts unterstützen die Einhaltung verschiedener Compliance-Standards und Sicherheitsrichtlinien:

| Standard | Relevante Anforderungen |

| ISO 27001 | A.9.2.4: Verwaltung geheimer AuthentifizierungsinformationenA.9.4.3: Passwortverwaltungssystem |

| BSI IT-Grundschutz | ORP.4: Identitäts- und BerechtigungsmanagementSYS.1.2.2: Windows Server – Dienstkonten |

| PCI-DSS | Req. 8.2: Sichere AuthentifizierungsmechanismenReq. 8.2.4: Passwörter mindestens alle 90 Tage ändern |

| DSGVO | Art. 32: Sicherheit der VerarbeitungTechnische Maßnahmen zur Datensicherheit |

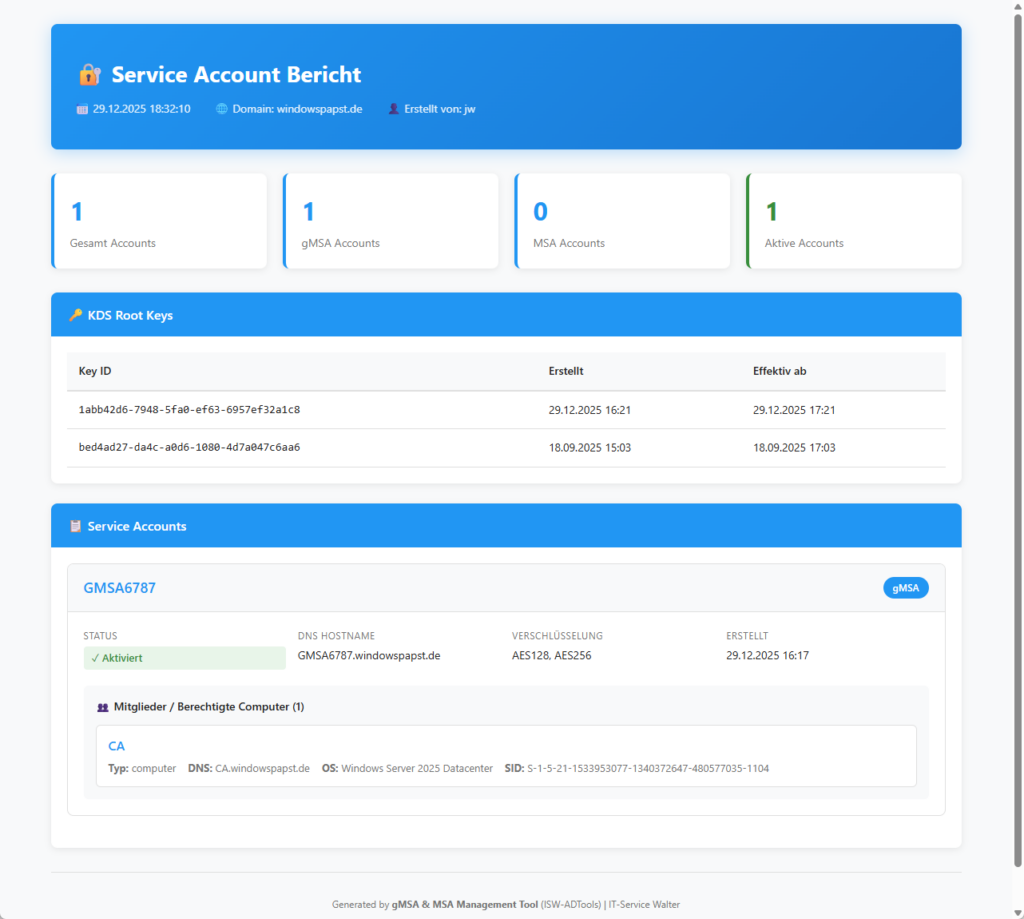

Audit-Unterstützung

Das Tool bietet umfassende Berichtsfunktionen für Audits und Compliance-Nachweise:

- HTML-Berichte: Übersichtliche, druckbare Dokumentation aller Service Accounts

- CSV-Export: Für Integration in SIEM-Systeme und weitere Analyse

- Mitglieder-Dokumentation: Vollständige Auflistung aller berechtigten Computer

- Verschlüsselungsstatus: Übersicht der verwendeten Kerberos-Verschlüsselungstypen

Funktionsübersicht

Das Tool ist in acht logische Tabs unterteilt, die den kompletten Lebenszyklus von Service Accounts abdecken:

| Tab | Name | Funktion |

| 1 | KDS Root Key | Verwaltung der Schlüssel für gMSA-Passwortgenerierung |

| 2 | gMSA erstellen | Neue Group Managed Service Accounts anlegen |

| 3 | MSA erstellen | Neue Managed Service Accounts anlegen |

| 4 | GMSA Mitglieder | Berechtigte Computer für gMSA verwalten |

| 5 | MSA Mitglieder | Zugewiesenen Computer für MSA anzeigen/entfernen |

| 6 | Übersicht | Alle Service Accounts tabellarisch anzeigen |

| 7 | Remote Powershell | Remote Verbindung zu anderen Computern |

| 8 | Administration | Benutzerrechte, Diagnose, Berichte, Hilfe |

KDS Root Key

Was ist der KDS Root Key?

Der KDS Root Key (Key Distribution Service Root Key) ist ein kryptografischer Schlüssel, der von Active Directory verwendet wird, um die Passwörter für Group Managed Service Accounts zu generieren. Ohne einen gültigen KDS Root Key können keine gMSAs erstellt werden.

Wichtig: Der KDS Root Key wird nur für gMSAs benötigt, nicht für einfache MSAs.

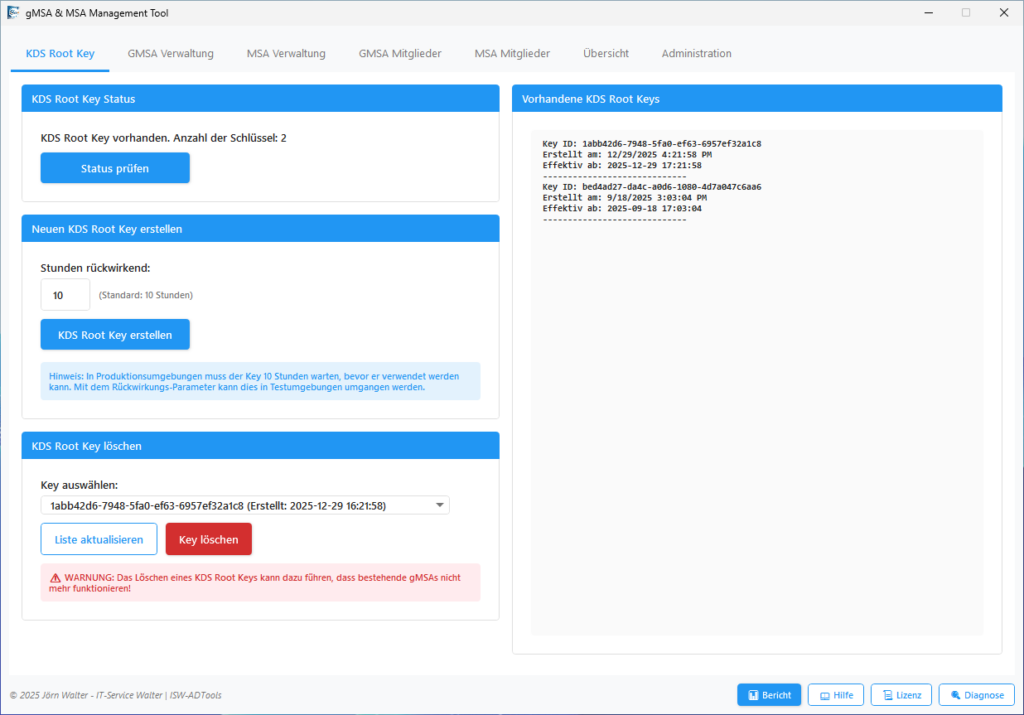

Status prüfen

Beim Programmstart wird automatisch geprüft, ob ein KDS Root Key vorhanden ist. Der Status wird im oberen Bereich des Tabs angezeigt. Vorhandene Keys werden mit folgenden Informationen aufgelistet:

- Key ID: Eindeutige Kennung des Schlüssels (GUID)

- Erstellt am: Datum und Uhrzeit der Erstellung

- Effektiv ab: Ab wann der Key für die Passwortgenerierung genutzt werden kann

Neuen Key erstellen

Um einen neuen KDS Root Key zu erstellen:

- Geben Sie die Anzahl der Stunden ein, die rückwirkend gelten sollen

- Klicken Sie auf “KDS Root Key erstellen”

- Warten Sie auf die Bestätigung

Zur Erklärung der Stunden: In Produktionsumgebungen muss ein neuer KDS Root Key 10 Stunden warten, bevor er verwendet werden kann. Dies ist eine Sicherheitsmaßnahme, um sicherzustellen, dass der Key auf alle Domain Controller repliziert wurde. Mit dem Parameter “Stunden rückwirkend” kann diese Wartezeit in Testumgebungen umgangen werden.

Empfehlung: In Produktionsumgebungen den Wert auf 0 setzen und 10 Stunden warten. In Testumgebungen kann der Wert auf 10 gesetzt werden, um sofort mit gMSAs arbeiten zu können.

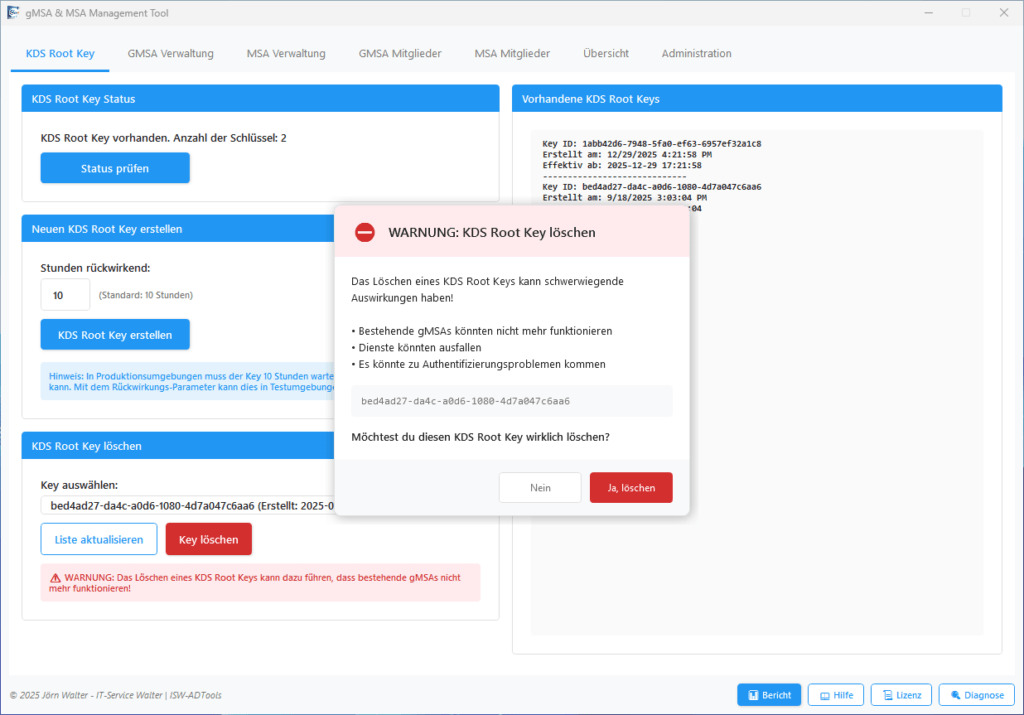

Key löschen

WARNUNG: Das Löschen eines KDS Root Keys kann schwerwiegende Auswirkungen haben! Bestehende gMSAs könnten nicht mehr funktionieren, da ihre Passwörter nicht mehr generiert werden können.

Löschen Sie einen KDS Root Key nur, wenn Sie sicher sind, dass er nicht mehr benötigt wird oder wenn Sie einen kompromittierten Key entfernen müssen.

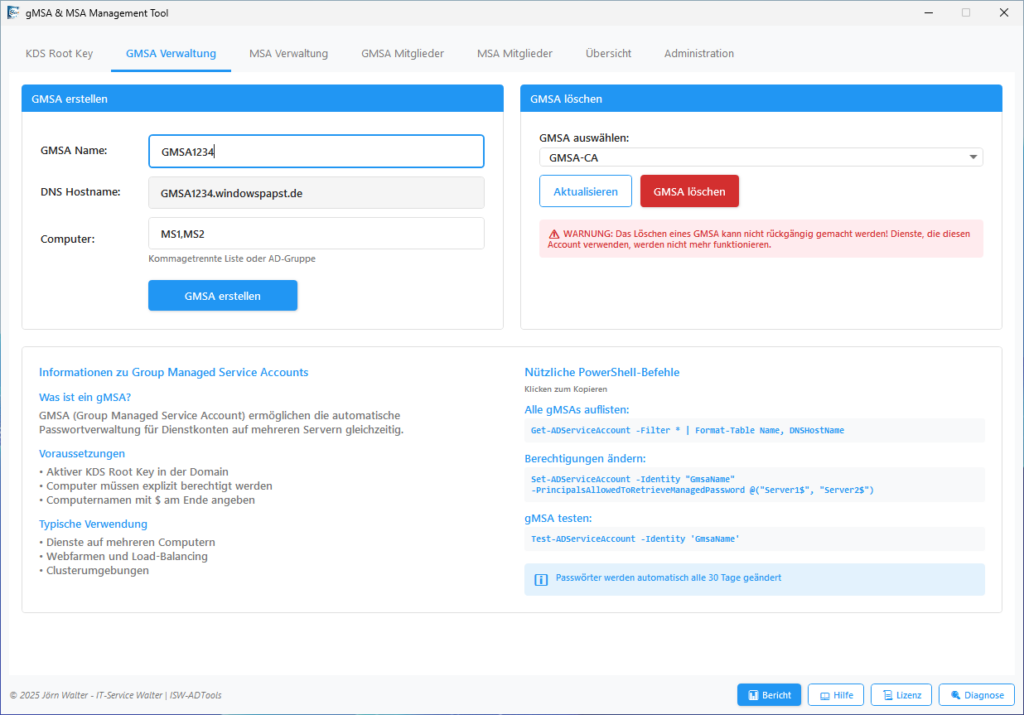

gMSA erstellen

Eingabefelder

| Feld | Beschreibung |

| gMSA Name | Eindeutiger Name für den Account. Maximal 15 Zeichen empfohlen. Keine Sonderzeichen außer Bindestrich. |

| DNS Hostname | Wird automatisch aus Name + Domain generiert. Kann bei Bedarf angepasst werden. |

| Berechtigte Computer | Kommagetrennte Liste von Computernamen. Das $-Zeichen wird automatisch ergänzt. |

Computer-Autovervollständigung

Um Tippfehler zu vermeiden, bietet das Tool eine Autovervollständigung für Computernamen:

- Klicken Sie auf “Computer aus AD laden”

- Beginnen Sie mit der Eingabe eines Computernamens

- Ab dem zweiten Zeichen erscheinen passende Vorschläge

- Wählen Sie den gewünschten Computer mit Maus oder Pfeiltasten + Enter

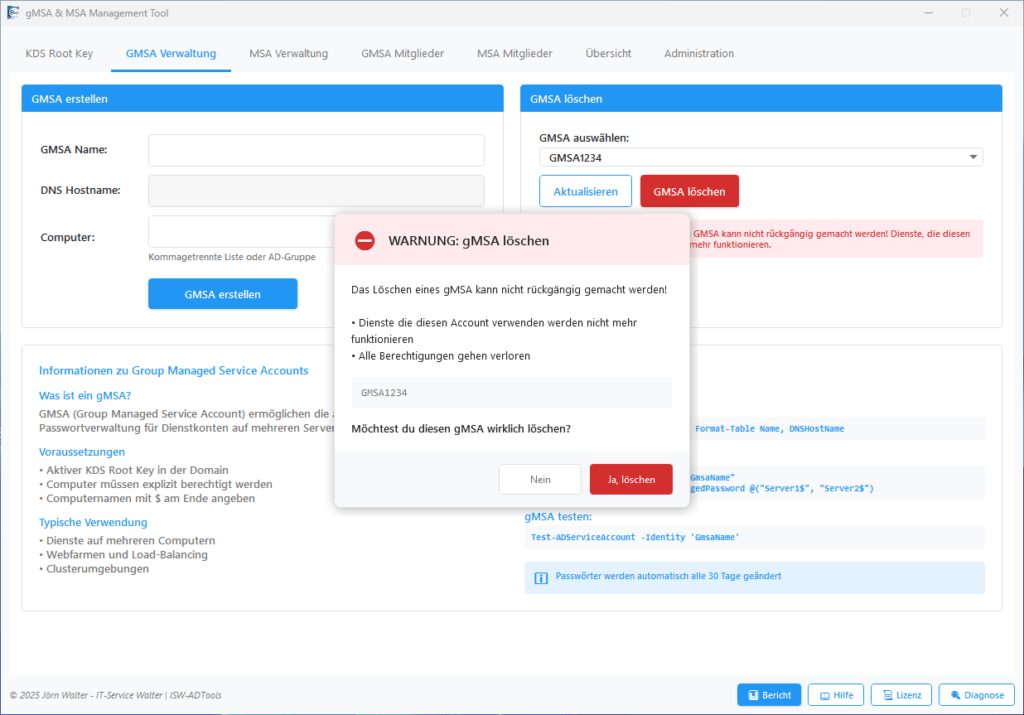

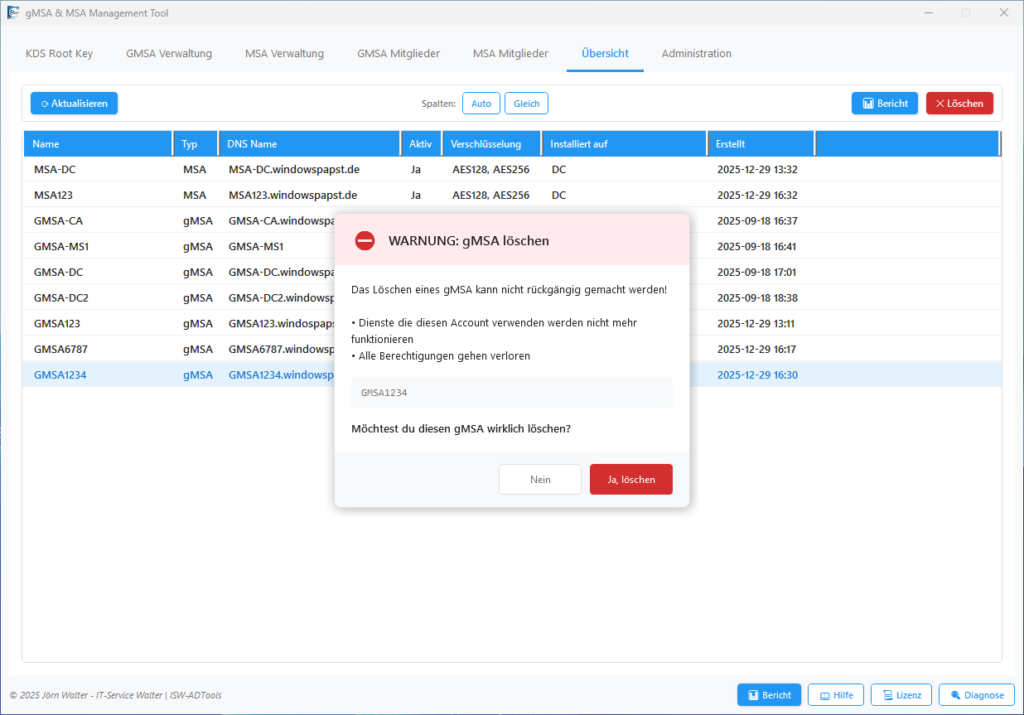

gMSA löschen

Im unteren Bereich des Tabs können bestehende gMSAs gelöscht werden. Wählen Sie den Account aus der Dropdown-Liste und klicken Sie auf “Löschen”. Eine Sicherheitsabfrage verhindert versehentliches Löschen.

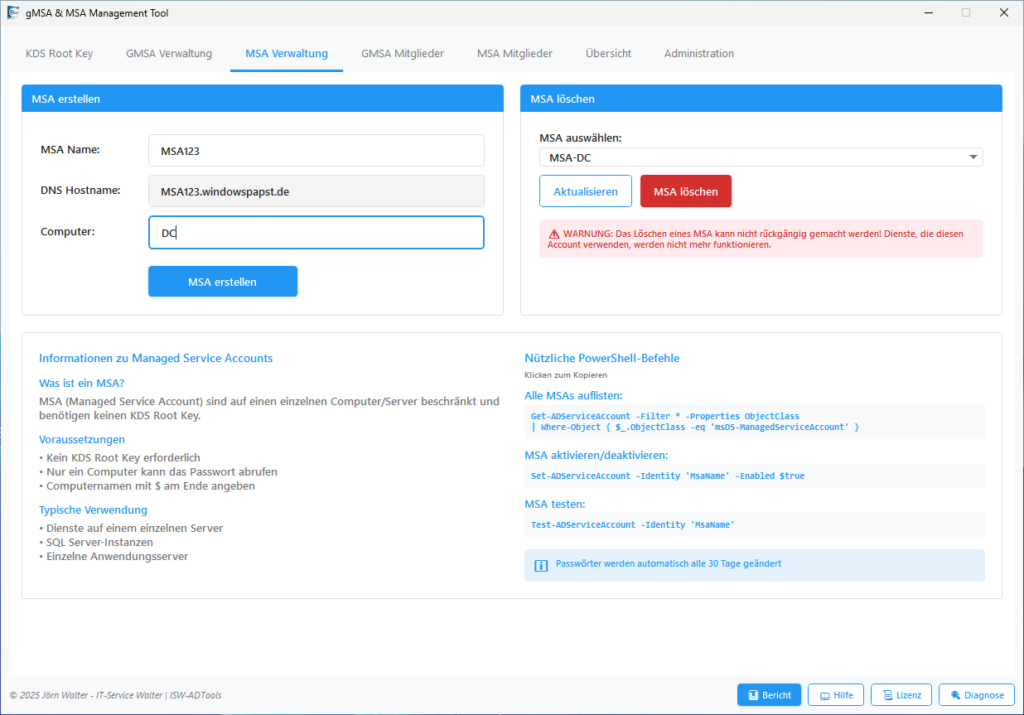

MSA erstellen

Unterschied zu gMSA

Wichtiger Unterschied: Ein MSA kann nur auf EINEM Computer installiert werden. Wenn Sie einen Dienst auf mehreren Servern betreiben möchten, müssen Sie einen gMSA verwenden.

Eingabefelder

| Feld | Beschreibung |

| MSA Name | Eindeutiger Name für den Account. |

| DNS Hostname | Wird automatisch generiert. |

| Berechtigter Computer | Genau EIN Computer – keine Mehrfachauswahl möglich! |

Wann MSA verwenden?

- Dienst läuft nur auf einem einzelnen Server

- Kein KDS Root Key vorhanden oder gewünscht

- Einfachste Variante ohne zusätzliche Infrastruktur

- Ältere Umgebungen (Windows Server 2008 R2)

Tab 4 & 5: Mitglieder-Verwaltung

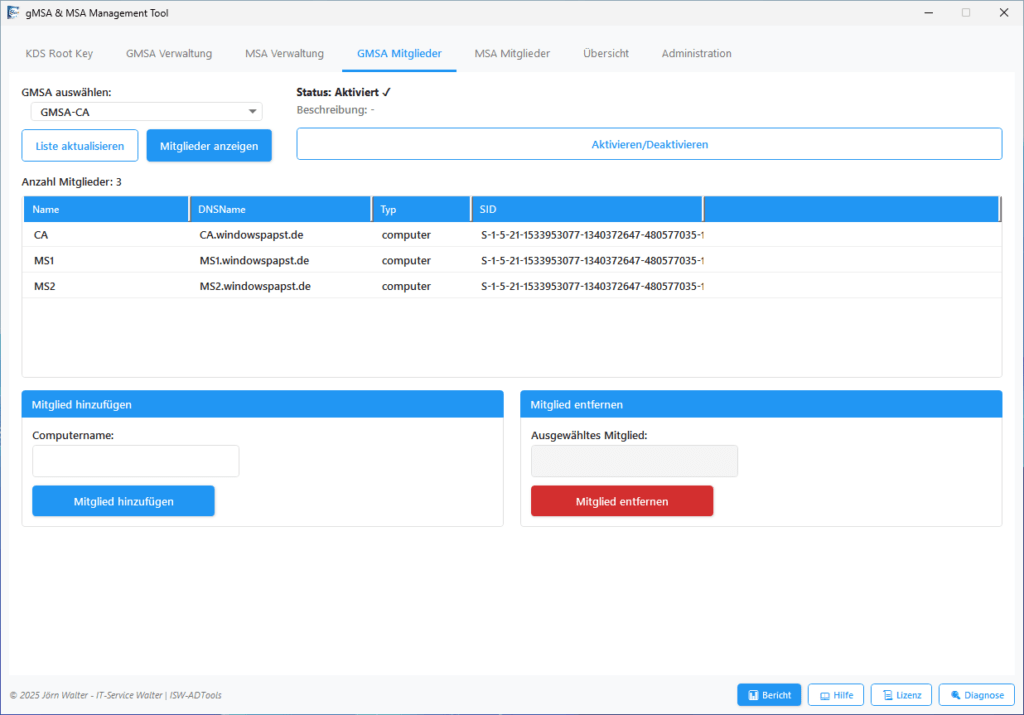

Tab 4: GMSA Mitglieder

In diesem Tab verwalten Sie die Computer, die berechtigt sind, das Passwort eines gMSA abzurufen.

Funktionen:

- Account auswählen: Wählen Sie den gMSA aus der Dropdown-Liste

- Mitglieder anzeigen: Zeigt alle berechtigten Computer mit Name, DNS, Typ und SID

- Computer hinzufügen: Neuen Computer zur Berechtigungsliste hinzufügen

- Computer entfernen: Ausgewählten Computer aus der Liste entfernen

- Status ändern: gMSA aktivieren oder deaktivieren

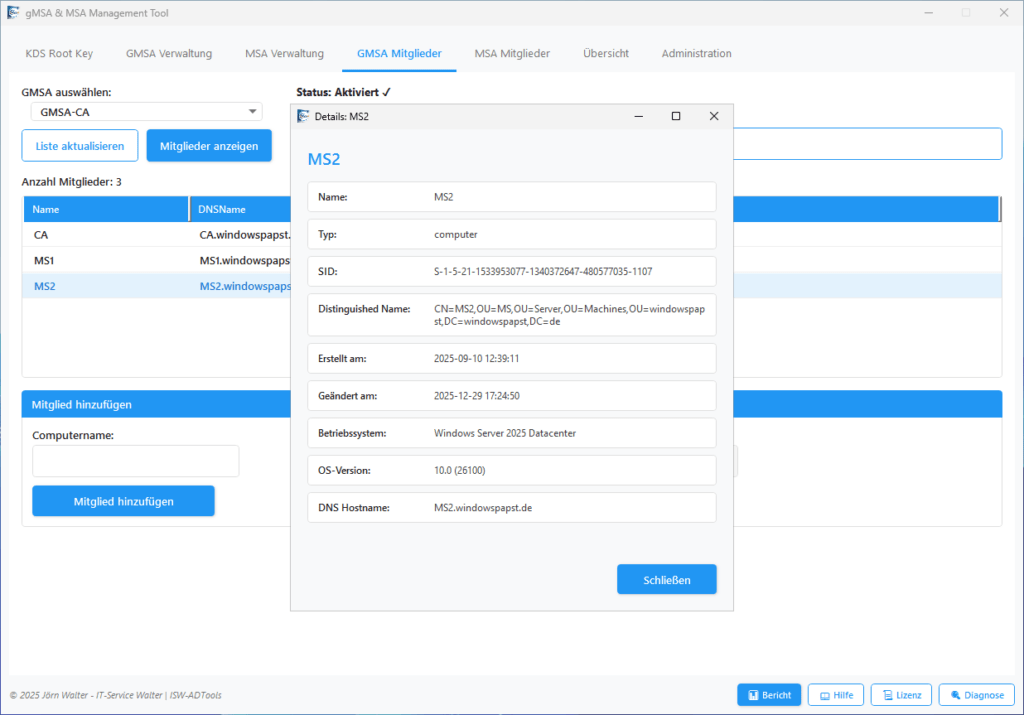

Tipp: Doppelklicken Sie auf ein Mitglied, um detaillierte Informationen anzuzeigen (Betriebssystem, letzte Anmeldung, Erstellungsdatum, etc.).

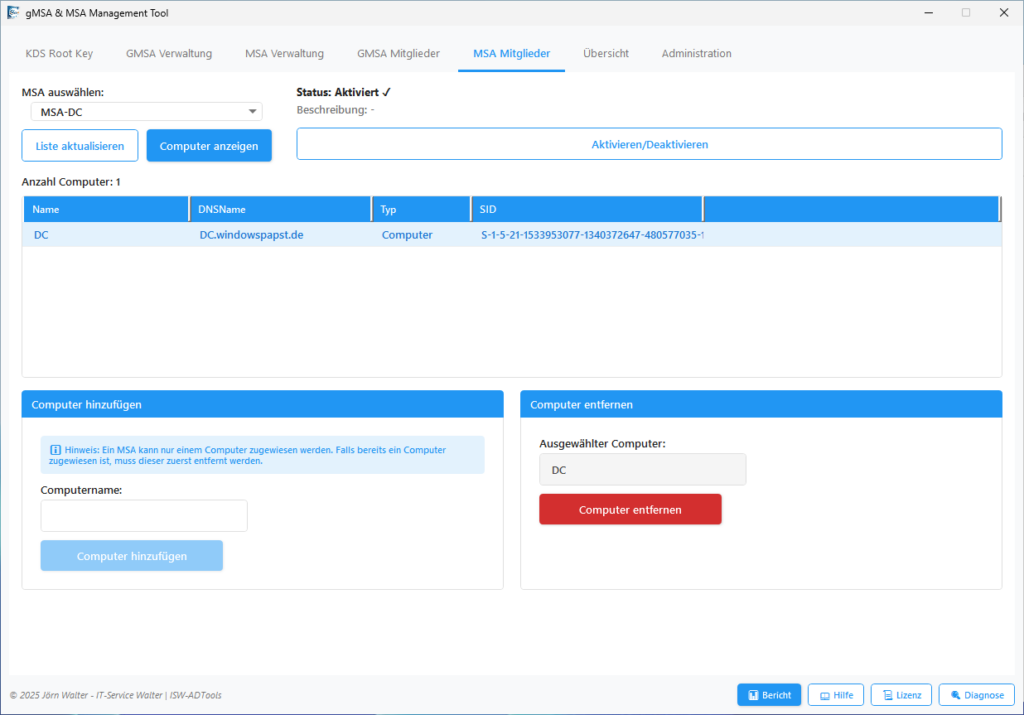

Tab 5: MSA Mitglieder

Wichtiger Unterschied: Ein MSA kann nur EINEM Computer zugewiesen sein. Daher gibt es hier keine “Hinzufügen”-Funktion.

Verfügbare Funktionen:

- Computer anzeigen: Zeigt den zugewiesenen Computer

- Zuweisung entfernen: Entfernt die Computer-Zuweisung

- Status ändern: MSA aktivieren oder deaktivieren

Um den zugewiesenen Computer zu ändern, muss die bestehende Zuweisung entfernt und der MSA erneut einem anderen Computer zugewiesen werden (über Tab 3 oder PowerShell).

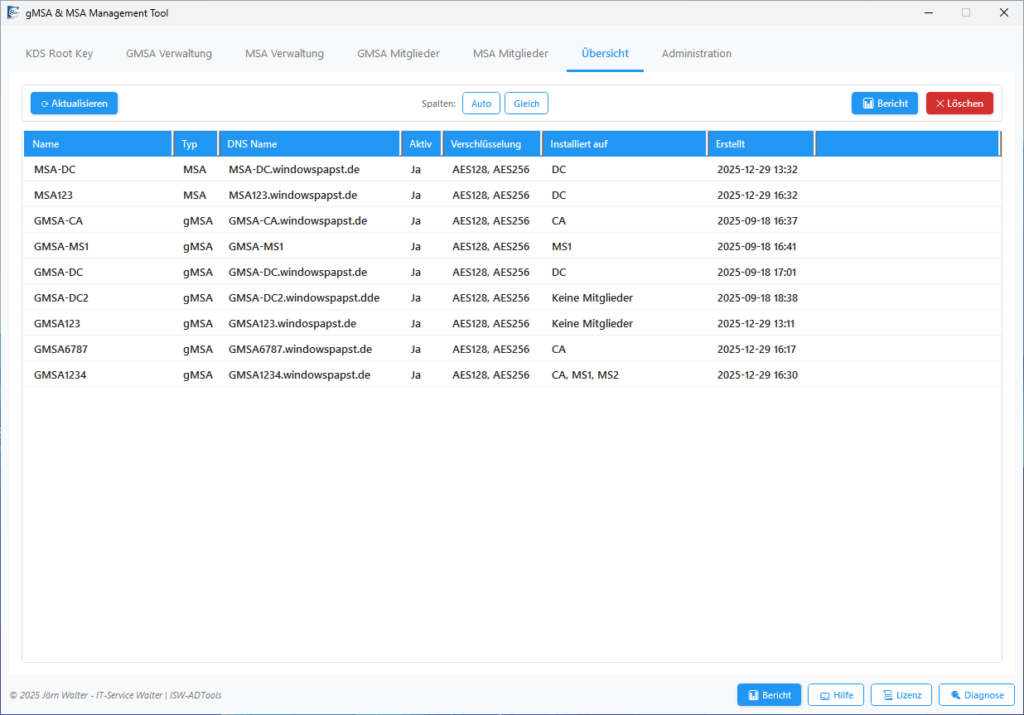

Tab 6 Übersicht

Tabellenansicht

Der Übersicht-Tab zeigt alle Service Accounts (gMSA und MSA) in einer übersichtlichen Tabelle:

Funktionen

- Aktualisieren: Lädt die Liste neu aus dem Active Directory

- Auto-Größe: Passt die Spaltenbreiten automatisch an den Inhalt an

- Gleiche Breite: Verteilt die Spaltenbreiten gleichmäßig

- Account löschen: Löscht den ausgewählten Service Account

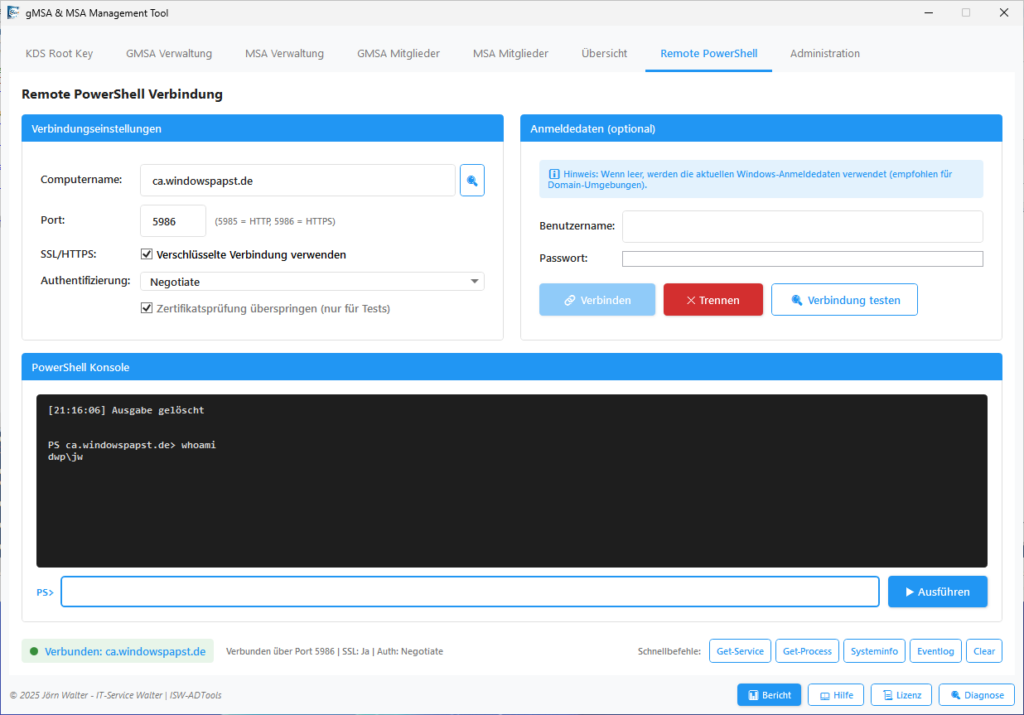

Tab 7: Remote PowerShell

Der Remote PowerShell Tab ermöglicht die direkte Ausführung von PowerShell-Befehlen auf entfernten Computern über WinRM (Windows Remote Management). Dies ist besonders nützlich für die schnelle Administration und Diagnose von Servern.

Verbindungseinstellungen

Die linke Seite des Tabs enthält alle Verbindungsparameter:

| Einstellung | Beschreibung |

| Computername | Hostname oder FQDN des Zielcomputers. Unterstützt Auto-Vervollständigung aus dem Active Directory. |

| Port | Standard: 5985 (HTTP) oder 5986 (HTTPS). Wird automatisch bei SSL-Aktivierung umgeschaltet. |

| SSL/HTTPS | Aktiviert verschlüsselte Verbindung über HTTPS (Port 5986). |

| Zertifikatsprüfung | Option zum Überspringen der Zertifikatsprüfung bei selbstsignierten Zertifikaten. |

| Authentifizierung | Standard, Kerberos, Negotiate, CredSSP oder Basic. Kerberos wird für Domain-Umgebungen empfohlen. |

Anmeldedaten

Die rechte Seite ermöglicht die optionale Angabe von Anmeldedaten:

- Benutzername: Im Format DOMAIN\Benutzer oder user@domain.com

- Passwort: Wird sicher als SecureString übertragen

Hinweis: Wenn keine Anmeldedaten angegeben werden, verwendet die Verbindung die Windows-Anmeldedaten des aktuellen Benutzers.

Verbindungstest

Der Button “Verbindung testen” führt drei Prüfungen durch:

- Ping-Test: Prüft die grundlegende Netzwerk-Erreichbarkeit

- Port-Test: Prüft ob der WinRM-Port (5985/5986) erreichbar ist

- WinRM-Test: Prüft ob der WinRM-Dienst antwortet

Remote-Konsole

Nach erfolgreicher Verbindung steht eine interaktive PowerShell-Konsole zur Verfügung:

- Befehlseingabe: Eingabefeld für PowerShell-Befehle

- History-Navigation: Mit Pfeil-Hoch/Runter durch vorherige Befehle navigieren

- Enter: Führt den aktuellen Befehl aus

Quick-Commands

Für häufig verwendete Befehle stehen Schnellzugriff-Buttons zur Verfügung:

| Button | Befehl |

| Services | Get-Service | Where-Object {$_.Status -eq ‘Running’} | Select -First 20 |

| Prozesse | Get-Process | Sort-Object CPU -Descending | Select -First 10 |

| Systeminfo | systeminfo | Select-String ‘OS’,’System’,’Processor’,’Memory’ |

| Eventlog | Get-EventLog -LogName System -Newest 10 -EntryType Error,Warning |

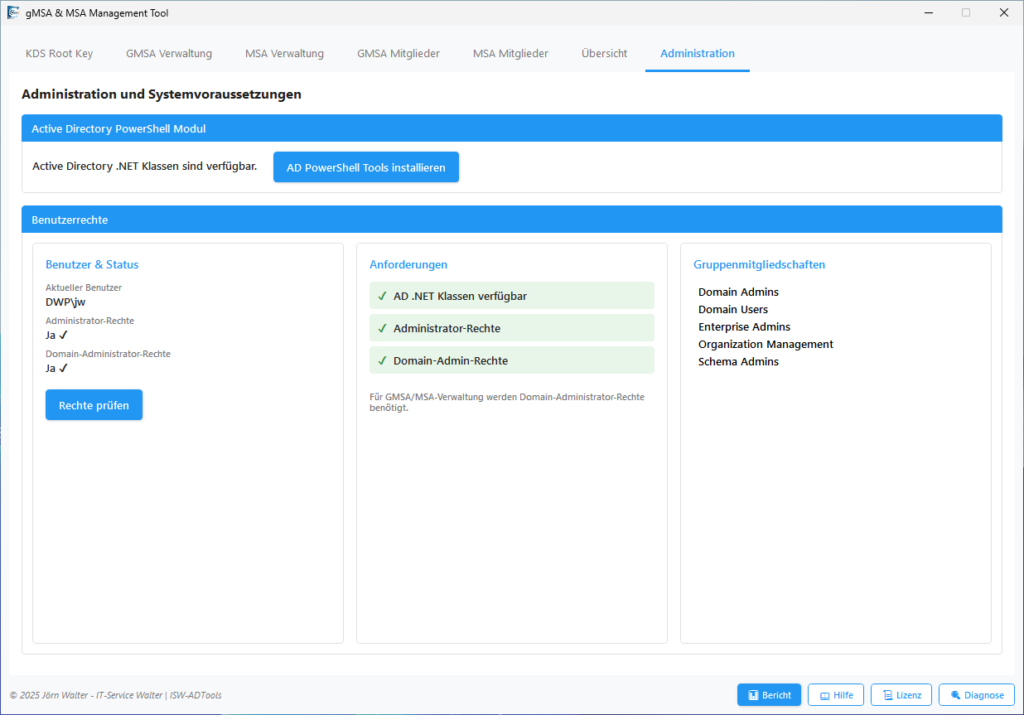

Tab 7: Administration

Benutzerrechte

Der Administration-Tab zeigt die aktuellen Berechtigungen des angemeldeten Benutzers:

- Aktueller Benutzer: Domäne\Benutzername des angemeldeten Users

- Administrator-Status: Zeigt ob das Programm mit Admin-Rechten läuft

- Domain-Admin-Status: Zeigt ob der Benutzer Domain-Administrator ist

- Gruppenmitgliedschaften: Liste aller AD-Gruppen des Benutzers

Berichte

Über den Button “Bericht” öffnet sich das Berichtsfenster mit folgenden Optionen:

- Account-Typ: Alle, nur gMSA oder nur MSA

- Mitglieder einbeziehen: Berechtigte Computer mit Details auflisten

- KDS Keys einbeziehen: KDS Root Key Informationen hinzufügen

Export-Formate:

- HTML: Formatierter Bericht für Browser und Druck

- CSV: Für Excel und andere Analysetools

- XPS: Druckfertiges Dokument

Weitere Funktionen

- AD Tools installieren: Installiert das Active Directory PowerShell-Modul

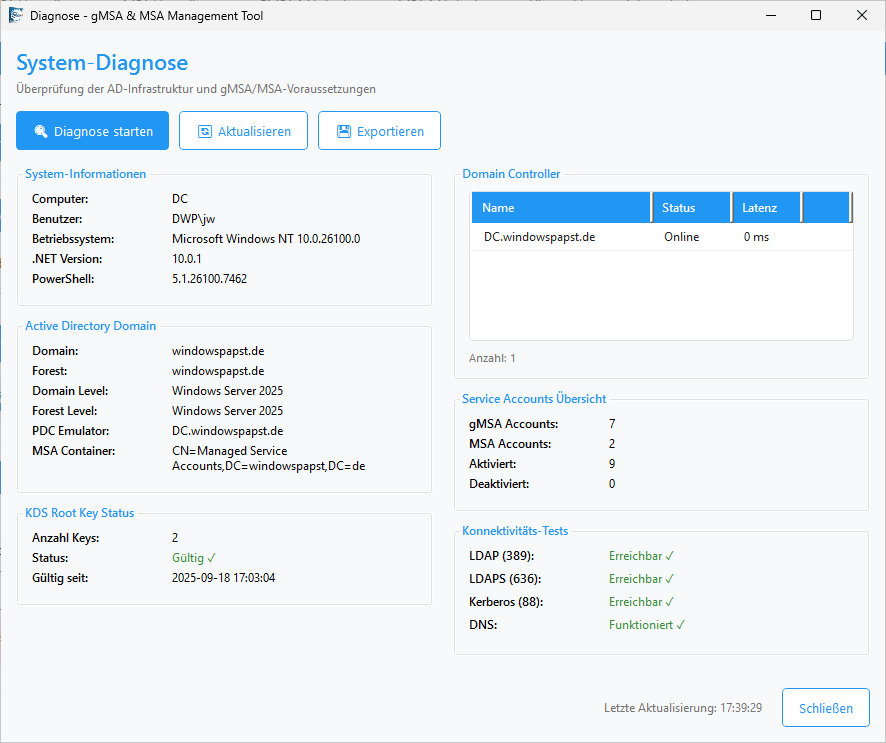

- Diagnose: Zeigt detaillierte Systeminformationen für Fehleranalyse

- Hilfe: Öffnet das integrierte Hilfesystem

- Lizenz: Zeigt Lizenzinformationen an

gMSA & MSA Management Tool – durch Steuerung und Kontrolle kann man Ziele erreichen

Teil der ISW-Tools Suite von IT-Service Walter

© 2026 IT-Service Walter | Alle Rechte vorbehalten